Ende klassischer Verschlüsselungsverfahren: Was die BSI-Abkündigung für KMU konkret bedeutet

Das Ende klassischer Verschlüsselungsverfahren ist seit der Aktualisierung der Technischen Richtlinie TR-02102 durch das Bundesamt für Sicherheit in der Informationstechnik kein theoretisches Zukunftsthema mehr. Erstmals benennt das BSI klare Zeitpunkte, ab denen klassische asymmetrische Verschlüsselung nicht mehr als allein ausreichend gilt.

Für kleine und mittlere Unternehmen bedeutet das keinen sofortigen Technologiewechsel, aber eine grundlegende Neubewertung der eigenen IT-Sicherheitsarchitektur.

Wer das sauber einordnen will, landet schnell bei der Frage, wo Kryptografie im Unternehmen tatsächlich „lebt“ – und wie belastbar das in der Praxis ist. Genau hier setzt IT-Sicherheit & Überwachung an: nicht als Produktliste, sondern als Strukturarbeit an Abhängigkeiten, Updates, Konfigurationen und Entscheidungswegen.

Für kleine und mittlere Unternehmen bedeutet das keinen sofortigen Technologiewechsel, aber eine grundlegende Neubewertung der eigenen IT-Sicherheitsarchitektur.

TL;DR

Das BSI empfiehlt, klassische asymmetrische Verschlüsselungsverfahren für die Schlüsseleinigung ab Ende 2031 nicht mehr allein einzusetzen, bei besonders schützenswerten Daten bereits ab Ende 2030. Stattdessen sollen klassische und sogenannte Post-Quanten-Verfahren kombiniert werden. Für digitale Signaturen gelten längere Übergangsfristen. Die Vorgaben betreffen viele alltägliche IT-Systeme in KMU, von Web-Diensten bis zu VPN-Verbindungen, und erfordern mittelfristig organisatorische und technische Vorbereitung.

Schlüsselpunkte zu Ende klassischer Verschlüsselungsverfahren

- Das BSI legt erstmals verbindliche Zeiträume für den alleinigen Einsatz klassischer asymmetrischer Verfahren fest.

- Betroffen ist vor allem die Schlüsseleinigung, also die sichere Aushandlung von Verbindungsschlüsseln.

- Symmetrische Verschlüsselung wie Advanced Encryption Standard bleibt zunächst unberührt.

- Der empfohlene Zielzustand ist eine hybride Verschlüsselung, die klassische und Post-Quanten-Verfahren kombiniert.

- Hintergrund ist das Risiko, dass heute verschlüsselte Daten später entschlüsselt werden können.

Fehlannahmen

- „Das betrifft uns erst in zehn Jahren.“ Tatsächlich betrifft die Bewertung bereits heute erzeugte und gespeicherte Daten.

- „Unsere Systeme nutzen moderne Elliptic-Curve-Verschlüsselung, das reicht.“ Auch diese Verfahren gelten langfristig als angreifbar.

- „Ein Update der Firewall löst das Problem.“ Kryptografie ist in vielen Systemen verteilt und nicht zentral austauschbar.

- „Das ist ein reines IT-Detail.“ Die Auswirkungen betreffen Geschäftsprozesse, Verträge und Compliance.

Warum das BSI das Ende klassischer Verschlüsselungsverfahren festlegt

Klassische asymmetrische Verschlüsselung basiert auf mathematischen Problemen, die mit heutiger Rechenleistung als sicher gelten. Das BSI betrachtet jedoch nicht nur den aktuellen Stand der Technik, sondern die gesamte Lebensdauer von Informationen.

Ein zentrales Risiko ist das sogenannte „Store now, decrypt later“-Szenario. Dabei wird verschlüsselter Datenverkehr heute aufgezeichnet und gespeichert. Wird die zugrunde liegende Verschlüsselung in Zukunft angreifbar, können diese Daten nachträglich entschlüsselt werden. Für Informationen mit langer Schutzdauer entsteht so ein Risiko, selbst wenn heute keine unmittelbare Schwachstelle besteht.

Schlüsseleinigung verständlich erklärt

Die Schlüsseleinigung ist der technische Vorgang, bei dem zwei Systeme einen gemeinsamen geheimen Schlüssel vereinbaren. Dieser Schlüssel wird anschließend für die eigentliche Datenverschlüsselung genutzt. Ist die Schlüsseleinigung kompromittiert, kann der gesamte Kommunikationsinhalt entschlüsselt werden – auch rückwirkend.

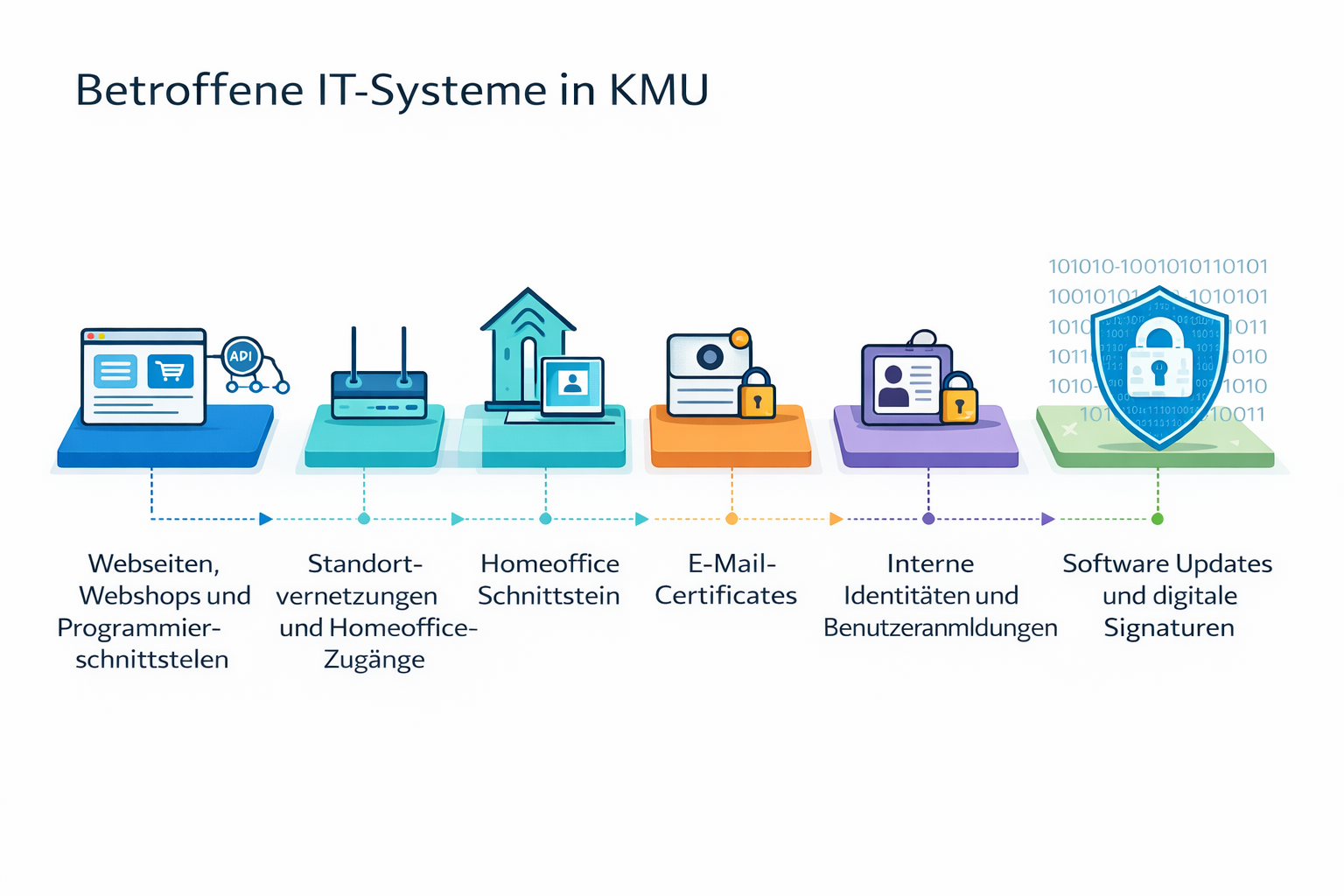

Welche Systeme in KMU betroffen sind

Das Ende klassischer Verschlüsselungsverfahren wirkt sich auf viele alltägliche IT-Bereiche aus:

- Webseiten, Webshops und Programmierschnittstellen

- Standortvernetzungen und Homeoffice-Zugänge

- E-Mail-Kommunikation und Zertifikate

- Interne Identitäten und Benutzeranmeldungen

- Software-Updates und digitale Signaturen

Für KMU ist wichtig zu verstehen: Es geht nicht um einzelne Produkte, sondern um grundlegende Sicherheitsmechanismen.

Praktische Umsetzungsschritte für KMU

Auch ohne tiefes IT-Fachwissen lassen sich erste strukturierte Schritte ableiten:

Überblick schaffen

Erfassen, wo im Unternehmen Verschlüsselung eingesetzt wird: Internet-Dienste, VPN-Zugänge, E-Mail, Cloud-Anwendungen.

Schutzdauer bewerten

Klären, welche Daten langfristig vertraulich bleiben müssen, etwa Kunden-, Vertrags- oder Entwicklungsdaten.

Abhängigkeiten erkennen

Prüfen, welche Systeme kryptografisch fest eingebaut sind und welche regelmäßig aktualisiert werden.

Hersteller- und Dienstleisteraussagen einordnen

Nicht jede „quantensichere“ Aussage bedeutet reale Unterstützung hybrider Verfahren.

Zeitlich planen statt sofort reagieren

Die BSI-Fristen erlauben Vorbereitung, nicht hektische Umstellungen.

Hybridkryptografie als Übergangslösung

Hybride Verschlüsselung kombiniert klassische Verfahren mit Post-Quanten-Verfahren. Der Gedanke dahinter ist einfach: Selbst wenn eines der beiden Verfahren künftig angreifbar wird, bleibt die Verbindung geschützt, solange das andere Verfahren sicher ist.

Für Unternehmen bedeutet das zusätzliche Komplexität, aber auch einen kontrollierten Übergang. Das BSI betont, dass diese Umstellung mehr ist als eine Konfigurationsänderung und tief in bestehende Systeme eingreifen kann.

Eine Übersicht zur Rolle von BSI-Richtlinien findet sich hier: „Technische Richtlinien des BSI und ihre Wirkung“

Failure-Modes kompakt

-

Langfristige Datenspeicherung → spätere EntschlüsselbarkeitRisiko erst Jahre später sichtbar

-

Fokus nur auf Web-Verschlüsselung → andere Kanäle bleiben unsicherScheinsicherheit

-

Alte Appliances → fehlende Updatesverdeckte technische Schulden

-

Lange Zertifikatslaufzeiten → späte AnpassungVertrauensprobleme

-

Archivierte Kommunikation → nachträgliche Offenlegungrechtliche Risiken

-

Vermischung von Verschlüsselung und Authentifizierung → falsche PrioritätenSicherheitslücken

-

Zu frühe Sonderlösungen → InkompatibilitätenRückschritte

-

Technische Effizienz mit Sicherheit gleichgesetzt → trügerisches Vertrauenverspätetes Handeln

Hinweis

Das Ende klassischer Verschlüsselungsverfahren bedeutet keinen unmittelbaren Kontrollverlust, aber eine klare Richtungsentscheidung. Kryptografie wird damit von einer rein technischen Funktion zu einer langfristigen strategischen Eigenschaft der IT-Landschaft.

FAQs

Was heißt das Ende klassischer Verschlüsselungsverfahren konkret für mein Unternehmen?

Klassische asymmetrische Verschlüsselung gilt künftig nicht mehr allein als ausreichend. Unternehmen müssen langfristig mit hybriden Verfahren rechnen.

Müssen KMU jetzt sofort ihre IT umbauen?

Nein. Die BSI-Fristen erlauben eine schrittweise Vorbereitung bis 2030/2031.

Sind bestehende Daten jetzt unsicher?

Nicht unmittelbar. Das Risiko betrifft vor allem die langfristige Vertraulichkeit gespeicherter Kommunikation.

Betrifft das auch Cloud-Dienste?

Ja. Auch Cloud-Anbieter nutzen asymmetrische Verschlüsselung für Verbindungen und Identitäten.

Was ist der Unterschied zwischen Verschlüsselung und Signatur?

Verschlüsselung schützt Inhalte vor dem Mitlesen, Signaturen bestätigen die Echtheit von Absendern oder Software.

Warum gibt es für Signaturen längere Fristen?

Weil Signaturen oft andere Schutzanforderungen haben als Transportverschlüsselung und nicht jede Signatur dauerhaft geheim bleiben muss.

Bundesamt für Sicherheit in der Informationstechnik – TR-02102

BSI – Pressemitteilung zur Abkündigung klassischer Verfahren

Weitere Artikel aus dem Bereich