Wie Backup vor Ransomware schützen: Was im Ernstfall wirklich zählt

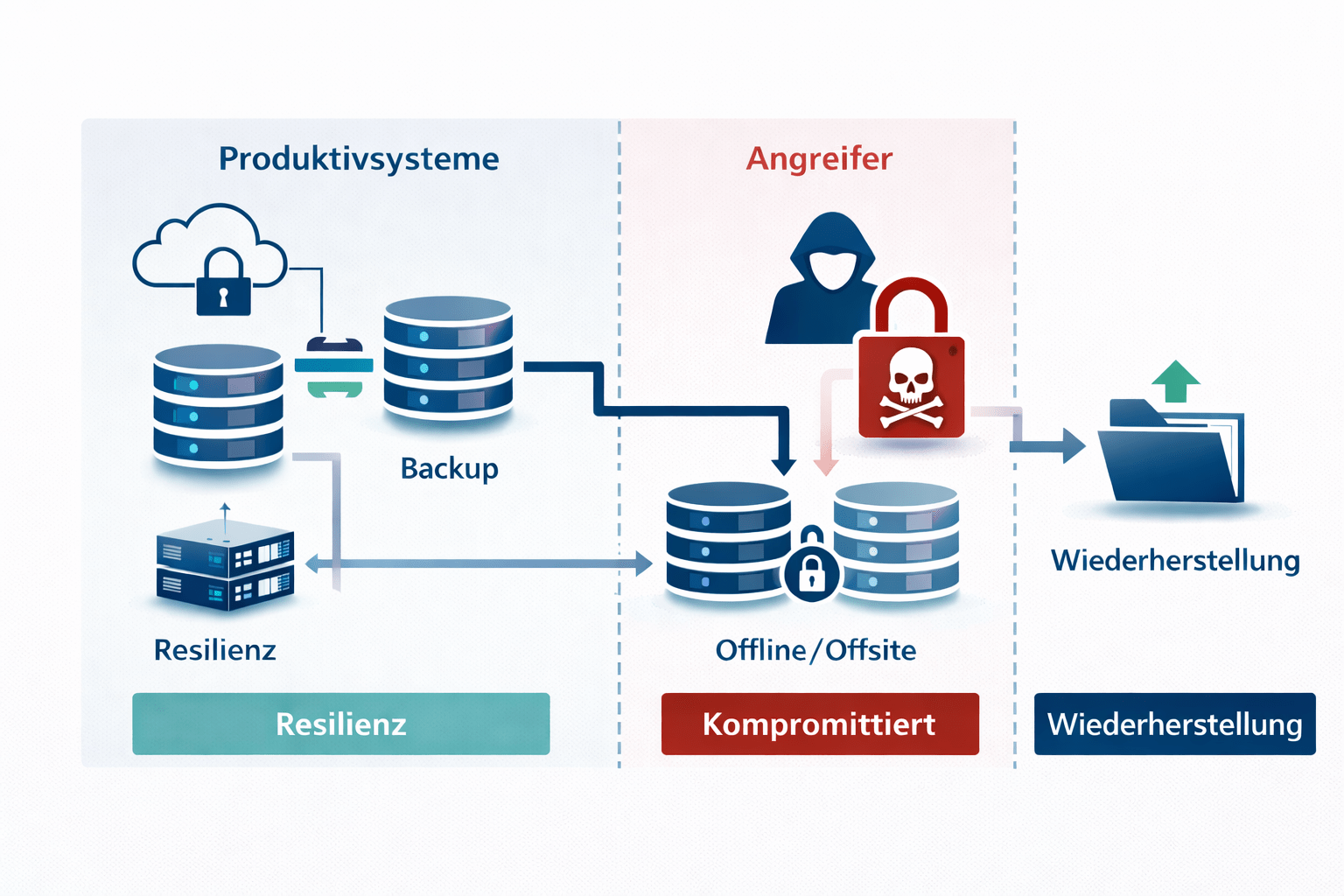

Wie Backup vor Ransomware schützen kann, entscheidet sich nicht im Dashboard, sondern beim Wiederanlauf: Backups helfen nicht gegen die Infektion, sondern gegen die Folgen – wenn Restore-Punkte unversehrt sind und die Wiederherstellung unter „gegnerischen Bedingungen“ funktioniert. Genau deshalb greifen Angreifer Backups gezielt an (Löschung, Manipulation, Verschlüsselung), um den Erpressungsdruck hochzuhalten.

Offizielle Orientierung liefern u. a. Leitfäden und Empfehlungen von BSI, CISA (StopRansomware) und NIST (Contingency Planning).

TL;DR

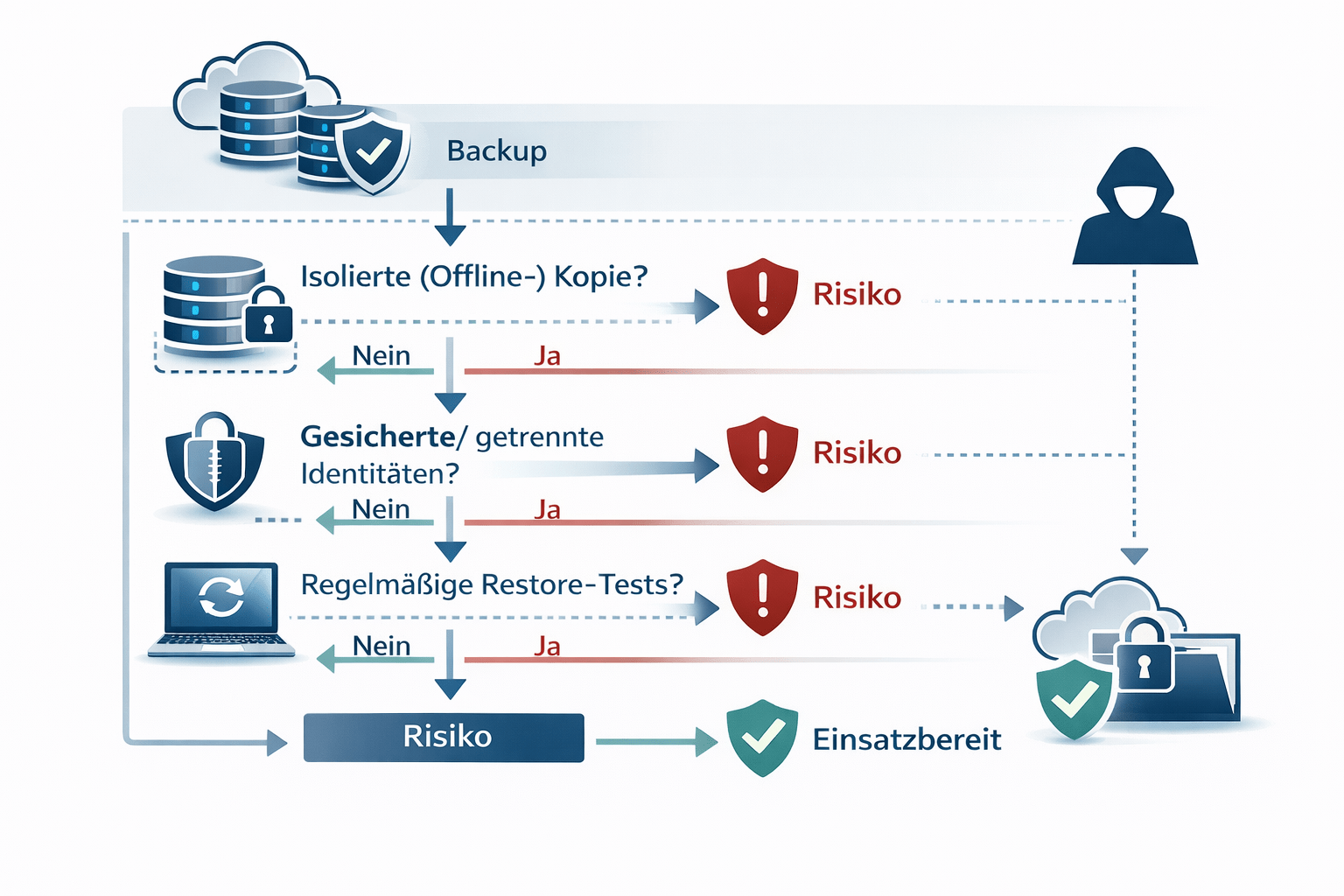

Wie Backup vor Ransomware schützen kann, hängt an drei Dingen: (1) ein Restore-Punkt außerhalb der direkten Angriffsreichweite, (2) Trennung von Backup- und Produktiv-Identitäten, (3) getestete Wiederherstellung. Ohne Isolation, Immutable/Write-Protection und Restore-Tests bleibt Backup eine Hoffnung, keine belastbare Sicherheitsmaßnahme.

Schlüsselpunkte

- Backup ist Wiederherstellung, nicht Prävention.

- Ransomware zielt auf Backups, weil sie Erpressung sonst entwerten.

- Resiliente Backups brauchen mindestens eine isolierte Kopie (offsite/offline/immutable).

- Wiederherstellung ist ein Prozess: Reihenfolge, Abhängigkeiten, Identitäten, Zeitfenster.

- Ohne Restore-Tests bleibt unklar, ob Backup im Ernstfall wirklich nutzbar ist.

Das Missverständnis hinter „Backup = sicher“

Viele setzen „Backup vorhanden“ mit „Ransomware beherrschbar“ gleich. Das ist gefährlich verkürzt. Ein Backup verhindert in der Regel nicht, dass Systeme kompromittiert oder Dateien verschlüsselt werden. Es kann aber ermöglichen, nach dem Vorfall wieder in einen funktionsfähigen Zustand zurückzukehren.

Ransomware ändert das Spiel, weil der Angreifer aktiv verhindert, dass du wiederherstellen kannst. Deshalb ist Backup-Infrastruktur selbst Teil der Angriffsfläche: Wer Admin-Rechte erlangt, versucht Restore-Punkte zu löschen, zu verschlüsseln oder so zu beschädigen, dass Wiederherstellung scheitert.

Kurz gesagt: Wie Backup vor Ransomware schützen kann, ist keine Frage von „haben wir Backups?“, sondern von „können wir sauber wiederherstellen?“

Warum viele Sicherheitsannahmen im Alltag kippen

- „Replikation ist Backup“: Sync/Replication übernehmen auch Verschlüsselung und Löschungen.

- „Snapshots reichen“: Snapshots liegen oft im gleichen Admin- und Storage-Kontext und sind bei kompromittierten Rechten angreifbar.

- „Grün im Job-Log = Restore möglich“: Job-Abschluss ist kein Restore-Nachweis.

- „Cloud ist automatisch sicher“: Entscheidend ist Isolation, Zugriffstrennung und unveränderbare Restore-Punkte.

Was eine belastbare Backup-Strategie ausmacht

Technisch läuft es auf eine einfache Frage hinaus: Kann ein Angreifer mit kompromittierten Produktiv-Rechten deine Backups erreichen? Wenn ja, ist die Wahrscheinlichkeit hoch, dass Backups im Angriff beschädigt werden. Eine belastbare Strategie braucht daher mindestens eine Kopie, die außerhalb der direkten Reichweite liegt.

Isolation kann physisch (Offline-Medien), logisch (separate Konten/Netze) oder organisatorisch (strikte Rollen/Break-Glass) umgesetzt werden. In realen Angriffen werden jedoch häufig Identitäten kompromittiert. Deshalb reicht „anderer Speicher“ allein nicht, wenn die Admin-Berechtigungen geteilt werden.

Zusätzlich sind unveränderbare Aufbewahrungspunkte (Immutable/Write-Protection/Retention-Locks) relevant. Sie verhindern nicht den Zugriff, aber erschweren Löschung/Manipulation von Restore-Punkten. Das ist entscheidend, wenn Angreifer gezielt „saubere“ Zeitpunkte entfernen.

Wiederherstellung ist ein Prozess, kein Button

Wie Backup vor Ransomware schützen kann, zeigt sich erst beim Restore. Wiederherstellung ist ein Ablauf mit Abhängigkeiten: Identität, Netzwerk, Storage, Datenbanken, Applikationen, Reihenfolge. Ohne Tests bleibt unklar, ob RTO/RPO überhaupt erreichbar sind.

Praxisbox: Die häufigsten Restore-Test-Killer

- „Backup-Jobs ok“, aber kein dokumentierter Wiederanlaufplan (Reihenfolge/Abhängigkeiten).

- Snapshots/Backups im selben Admin-Kontext wie Produktivsysteme.

- Backup-Accounts sind dauerhaft privilegiert oder identisch mit Admins.

- Offsite/Offline ist vorhanden, aber Restore-Zeit und Zugriff sind nicht geübt.

Trade-offs, die du bewusst entscheiden musst

Es gibt kein „perfekt und ohne Nebenwirkungen“. Mehr Isolation erhöht Resilienz, aber oft auch Restore-Zeiten und Betriebsaufwand. Häufigere Sicherungen reduzieren Datenverlust, erhöhen aber Ressourcenverbrauch. Strenge Aufbewahrung schützt Restore-Punkte, kann aber Fehlkonfigurationen länger „festhalten“.

Wenn du Backup in deinem Unternehmen strukturiert und nachvollziehbar aufsetzen willst: Backup für Unternehmen.

Checkliste für den Ernstfall

- Mindestens eine Kopie ist isoliert (offsite/offline/immutable) und nicht „mal eben“ löschbar.

- Backup-Identitäten sind strikt getrennt (separate Konten, minimale Rechte, Break-Glass sauber geregelt).

- Restore-Tests finden regelmäßig statt (inklusive Identität/Netz/Applikations-Reihenfolge).

- Snapshots sind nicht der einzige Rettungsanker, sondern nur ein Baustein für schnelle Rollbacks.

- RTO/RPO sind bekannt und praktisch verifiziert, nicht nur geschätzt.

- Der Wiederanlaufplan ist dokumentiert, inklusive Prioritäten (was zuerst, was später).

Wenn du diese Punkte nicht sauber mit „Ja“ beantworten kannst, ist das Risiko hoch, dass Backups im Angriff nicht nutzbar sind.

Hinweis

Ein Backup hilft nach einem Ransomware-Angriff nur dann, wenn es nicht mit angegriffen wurde. Entscheidend ist nicht, dass Sicherungen existieren, sondern dass sie im Ernstfall unversehrt verfügbar sind. Wie Backup vor Ransomware schützen kann, hängt deshalb an Isolation, Zugriffstrennung und geübter Wiederherstellung.

FAQs zu Backup & Ransomware

Schützt ein Backup vor der Verschlüsselung durch Ransomware?

Ein Backup verhindert die Verschlüsselung in der Regel nicht. Es kann jedoch ermöglichen, Systeme und Daten nach dem Vorfall wiederherzustellen, sofern die Sicherungen nicht kompromittiert wurden.

Sind Snapshots ein Ersatz für Backup?

Snapshots können für schnelle Rollbacks geeignet sein. Sie liegen jedoch häufig im gleichen administrativen und technischen Kontext und sind daher bei kompromittierten Rechten angreifbar.

Warum reicht Cloud-Backup oder Synchronisation nicht automatisch aus?

Replikation und Synchronisation können unerwünschte Änderungen übernehmen. Entscheidend ist, ob getrennte Aufbewahrung und nicht manipulierbare Restore-Punkte existieren.

Warum sind Restore-Tests so wichtig?

Weil Wiederherstellung ein Prozess mit Abhängigkeiten ist. Ohne Tests bleibt unklar, ob Backups im Ernstfall nutzbar sind und ob Reihenfolge und Konsistenz für einen funktionierenden Wiederanlauf ausreichen.

Weitere Artikel aus dem Bereich